Whitepaper_ar

Evan Duffield - evan@dash.org

Daniel Diaz - daniel@dash.org

نبذة مختصرة. A تشفير العملة على أساس بيتكوين، وعمل ساتوشي ناكاموتو، مع تحسينات مختلفة مثل شبكة تحفيز من مستويين، والمعروفة باسم شبكة ماسترنود. وشملت تحسينات أخرى مثل إرسال في الظلام، و الإرسال الفوري الذي يسمح تأكيد المعاملات الفورية دون سلطة مركزية.

بيتكوين [1] هو عملة رقمية التي برزت كوسيلة شعبية للتبادل وهي العملة الرقمية الأولى التي اجتذبت عددا كبيرا من المستخدمين [2]. منذ إنشائها في عام 2009، وقد بيتكوين تنمو بسرعة في اعتماد التيار واستخدام التاجر [3]. وهناك قضية رئيسية مع قبول بيتكوين في نقاط البيع (بوس) الحالات هو الوقت اللازم للانتظار للشبكة لتأكيد الصفقة التي تم إجراؤها صالحة، بدلا من ذلك دفعت شركات الدفع طرق للسماح للبائعين لاتخاذ معاملات تأكيد صفر ، ولكن هذه الحلول تستخدم طرف موثوق به للتوسط في المعاملة خارج البروتوكول.

يوفر بيتكوين المعاملات المستعارة في دفتر الأستاذ العام، مع علاقة واحد الى واحد بين المرسل والمتلقي. وهذا يوفر سجلا دائما لجميع المعاملات التي وقعت على الإطلاق على الشبكة [5]. ومن المعروف على نطاق واسع بيتكوين في الدوائر الأكاديمية لتوفير مستوى منخفض من الخصوصية، على الرغم من أن هذا القيد الكثير من الناس لا يزال يعهد تاريخهم المالي لأنها بلوكشين.

داش هو أول العملة التشفير مركزية تركز على عمل ساتوشي ناكاموتو. في هذه الورقة نقترح سلسلة من التحسينات على بيتكوين مما أدى إلى عملة التشفير اللامركزية، مجهول بقوة، مع المعاملات الفورية واقية من العبث وشبكة الند للند (P2P) الثانوية تحفيز لتقديم الخدمات إلى شبكة داش.

العقد الكاملة هي خوادم تعمل على شبكة P2P، التي تسمح أقرانهم لاستخدامها لتلقي التحديثات حول الأحداث على الشبكة. تتطلب هذه العقد كميات كبيرة من حركة المرور والموارد الأخرى التي تحمل تكلفة كبيرة. ونتيجة لذلك، لوحظ على شبكة بيتكوين انخفاضا مطردا في كمية هذه العقد لبعض الوقت [7] ونتيجة لانتشار الكتلة نتيجة زادت 40 ثانية [14]. وقد تم اقتراح العديد من الحلول مثل نظام مكافأة جديدة من قبل مايكروسوفت البحوث [4] وبرنامج الحوافز بيتنوديس [6].

الشكل 1: بيتكوين العقد الكاملة في ربيع 2014

هذه العقد مهمة جدا لصحة الشبكة. وهي توفر للعملاء القدرة على مزامنة الرسائل ونشرها بسرعة عبر الشبكة. نقترح إضافة شبكة ثانوية، تعرف باسم شبكة داش ماسترنود. وسيكون لهذه العقد توافر عالية وتوفر مستوى مطلوب من الخدمة للشبكة من أجل المشاركة في برنامج مكافآت ماسترنود.

الكثير من سبب انخفاض العقد الكاملة على شبكة بيتكوين، هو عدم وجود حافز لتشغيل واحد. مع مرور الوقت تكلفة تشغيل عقدة كاملة يزيد كما يتم استخدام الشبكة أكثر من ذلك، وخلق المزيد من عرض النطاق الترددي وتكلف المشغل المزيد من المال. ومع ارتفاع التكلفة، يقوم المشغلون بتوطيد خدماتهم لتكون أرخص لتشغيل أو تشغيل عميل خفيف، مما لا يساعد الشبكة على الإطلاق.

ماسترنوديس العقد الكاملة، تماما كما هو الحال في شبكة بيتكوين، إلا أنها يجب أن توفر مستوى من الخدمة للشبكة ولها سند من الضمانات للمشاركة. الضمانات أبدا مصادرة وآمنة في حين أن ماسترنود يعمل. وهذا يتيح للمستثمرين تقديم خدمة للشبكة، وكسب الفائدة على استثماراتهم وتقليل تقلب العملة.

لتشغيل ماسترنويد، يجب أن تخزن العقدة 1000 داش. وعندما تكون العقد نشطة، تقدم الخدمات للعملاء على الشبكة وتدفع في المقابل على شكل توزيعات أرباح. وهذا يسمح للمستخدمين بدفع ثمن الخدمات وكسب عائد على الاستثمار. يتم دفع كل ماسترنوديس من نفس مجموعة من المال، يتم تخصيص ما يقرب من 45٪ [حاشية] من مكافأة كتلة الإجمالية لهذا البرنامج.

يرجع ذلك إلى حقيقة أن برنامج مكافآت ماسترنود هو نسبة ثابتة وعقد شبكة ماسترنود تتقلب، والمكافآت ماسترنويد المتوقع تختلف وفقا لعدد الكلي الحالي من ماسنوديس النشطة. يمكن حساب الدفعات ليوم قياسي لتشغيل ماسترنود باستخدام الصيغة التالية:

أين:

n هو عدد ماسرنوديس عنصر تحكم المشغل

t هو العدد الإجمالي ل ماسنوديس

r هو مكافأة الكتلة الحالية (في المتوسط حاليا حوالي 5 داش)

b كتل في يوم متوسط. بالنسبة لشبكة داش هذا عادة 576.

a هو متوسط مدفوعات ماسترنويد (45٪ من متوسط مبلغ الكتلة)

يمكن حساب العائد على الاستثمار لتشغيل ماسترنود كما

حيث المتغيرات هي نفسها كما سبق.

التكلفة المرتبطة بتشغيل ماسترنويد بإنشاء حد الثابت والناعم من العقد النشطة على الشبكة. حاليا مع 5.3 مليون داش في الدورة الدموية، فقط 5،300 العقد يمكن أن يكون قيد التشغيل على الشبكة. يتم فرض حد لينة من قبل الثمن يكلف للحصول على عقدة ومحدودية السيولة في البورصات بسبب استخدام داش كعملة وليس مجرد استثمار.

وتستخدم خوارزمية حتمية خاصة لإنشاء ترتيب شبه عشوائي من ماسرنوديس. باستخدام التجزئة من إثبات العمل لكل كتلة، سيتم توفير أمن هذه الوظيفة من قبل شبكة التعدين.

رمز الزائفة، لاختيار ماسرنود:

For(masternode in masternodes){

current_score = masternode.CalculateScore();

if(current_score > best_score){

best_score = current_score;

winning_node = masternode;

}

}

CMasterNode::CalculateScore(){

pow_hash = GetProofOfWorkHash(nBlockHeight); // get the hash of this block

pow_hash_hash = Hash(pow_hash); //hash the POW hash to increase the entropy

difference = abs(pow_hash_hash - masternode_vin);

return difference;

}

يمكن تمديد رمز المثال أبعد من ذلك لتوفير تصنيفات ماسرنوديس أيضا، "الثاني"، "الثالث"، "الرابع" ماسترنويد في القائمة التي سيتم اختيارها.

حاليا شبكة داش لديها ~ 2،400 ماسرنوديس نشط [8]. من خلال طلب 1000 داش ضمانات لتصبح ماسرنود نشط، ونحن إنشاء نظام لا أحد يستطيع السيطرة على شبكة كاملة من ماسرنوديس. على سبيل المثال، إذا أراد شخص ما التحكم في 50٪ من شبكة ماسترنود، سيتعين عليهم شراء 2،300،000 داش من السوق المفتوحة. وهذا من شأنه أن يرفع السعر بشكل كبير، وسوف يصبح من المستحيل الحصول على داش اللازمة.

مع إضافة شبكة ماسترنود ومتطلبات الضمانات، يمكننا استخدام هذه الشبكة الثانوية للقيام بمهام حساسة للغاية بطريقة لا ثقة فيها، حيث لا يمكن للكيان واحد السيطرة على النتيجة. عن طريق اختيار الزائفة ماسنوديس عشوائية من مجموع تجمع لأداء نفس المهمة، يمكن لهذه العقد بمثابة أوراكل، دون وجود الشبكة بأكملها القيام بهذه المهمة.

على سبيل المثال، تنفيذ نصاب لا يثق فيه (انظر إنستانتكس [9])، والذي يستخدم كورمز للموافقة على المعاملات وقفل المدخلات أو إثبات تنفيذ الخدمة [10].

مثال آخر استخدام ل كورومز لا يثق يمكن أن تشمل الاستفادة من شبكة ماسترنود كما أوراكل اللامركزية للأسواق المالية، مما يجعل العقود اللامركزية آمنة إمكانية. على سبيل المثال العقد، إذا أبل ستوك (آبل) هو أكثر من 300 $ في 31 ديسمبر 2016 دفع المفتاح العمومي A، وإلا دفع المفتاح العام B.

ماسرنود يمكن أن توفر أي عدد من الخدمات الإضافية للشبكة. وكدليل على المفهوم، شمل أول تنفيذ لدينا الإرسال المخفي و الإرسال الفوري. من خلال الاستفادة من ما نسميه إثبات الخدمة، ونحن يمكن أن تتطلب أن هذه العقد هي على الانترنت، والاستجابة وحتى في ارتفاع كتلة الصحيح.

يمكن للجهات الفاعلة السيئة أيضا تشغيل ماسترنوديس، ولكن لا توفر أي من نوعية الخدمة المطلوبة من بقية الشبكة. ولتقليل إمكانية استخدام الأشخاص الذين يستخدمون النظام لعقد ميزتهم يجب أن يكونوا بين الشبكة المتبقية لضمان بقاءهم نشطين. يتم هذا العمل من قبل شبكة ماسترنود عن طريق اختيار 2 كورمز لكل كتلة. النصاب القانوني يتحقق من خدمة النصاب B كل كتلة. النصاب A هي أقرب العقد إلى التجزئة كتلة الحالي، في حين أن النصاب B هي أبعد العقد من تجزئة قال.

Masternode A (2) checks Masternode B (rank 2299)

Masternode A (3) checks Masternode B (rank 2298)

كل العمل المنجز للتحقق من الشبكة لإثبات أن العقد نشطة يتم من قبل شبكة ماسترنود نفسها. وسيتم فحص ما يقرب من 1٪ من الشبكة كل كتلة. يؤدي هذا إلى فحص الشبكة بالكامل حوالي ست مرات في اليوم. من أجل الحفاظ على هذا النظام لا يثق، نختار العقد بشكل عشوائي عن طريق نظام نصاب، ثم نحن أيضا تتطلب ما لا يقل عن ستة انتهاكات من أجل تعطيل عقدة.

من أجل خداع هذا النظام، المهاجم سوف تحتاج إلى اختيار ست مرات على التوالي. وبخلاف ذلك، سيتم إلغاء المخالفات من قبل النظام حيث يتم اختيار العقد الأخرى بواسطة نظام النصاب.

| المهاجم تسيطر ماسترنود / مجموع ماسترنود | المطلوب مرات مختارة في صف واحد | احتمال النجاح

|

داش مطلوبة |

|---|---|---|---|

| 1/2300 | 6 | 6.75e-21 | 1,000DASH |

| 10/2300 | 6 | 6.75e-15 | 10,000DASH |

| 100/2300 | 6 | 6.75e-09 | 100,000DASH |

| 500/2300 | 6 | 0.01055% | 500,000DASH |

| 1000/2300 | 6 | 0.6755% | 1,000,000DASH |

الجدول 1. احتمال خداع النظام الذي يمثل فرد واحد ماسترنود كما فشل إثبات الخدمة

أين:

n هو العدد الإجمالي للعقد التي يسيطر عليها المهاجم

t هو إجمالي عدد ماسرنوديس في الشبكة

r هو عمق السلسلة

اختيار ماسرنوديس هو الزائفة عشوائية على أساس نظام نصاب

يتم نشر ماسرنود حول الشبكة باستخدام سلسلة من ملحقات البروتوكول بما في ذلك رسالة مسترنود يعلن ورسالة ماسترنود بينغ. هاتان الرسالتان كل ما هو مطلوب لجعل عقدة نشطة على الشبكة، وراء هذه هناك رسائل أخرى لتنفيذ طلب إثبات الخدمة، الإرسال المخفي و الإرسال الفوري.

يتم تشكيل ماسترنوديس في الأصل عن طريق إرسال 1000 داش إلى عنوان محدد في المحفظة التي من شأنها أن "تفعيل" العقدة مما يجعلها قادرة على أن تنتشر عبر الشبكة. يتم إنشاء مفتاح خاص ثانوي يستخدم لتسجيل جميع الرسائل الأخرى. يسمح هذا المفتاح الأخير المحفظة لتكون مؤمنة تماما عند تشغيل في وضع مستقل.

يتم وضع البارد ممكن عن طريق استخدام المفتاح الخاص الثانوي على جهازين منفصلين. يوقع العميل "الساخن" الأساسي إدخال 1000 داش بما في ذلك المفتاح الخاص للتوقيع الثانوي في الرسالة. بعد فترة وجيزة من رؤية العميل "البارد" رسالة بما في ذلك المفتاح الثانوي وينشط كما ماسرنود. هذا يسمح للعميل "الساخن" إلى إلغاء تنشيط (العميل إيقاف) ويترك أي إمكانية للمهاجم الحصول على الوصول إلى داش 1،000 من خلال الحصول على ماسترنود بعد التنشيط.

عند البدء، يرسل ماسرنود رسالة "ماسترنود يعلن" إلى الشبكة، تحتوي على:

رسالة: (1K داش المدخلات، عنوان إب الوصول إليها، التوقيع، التوقيع الوقت، 1K داش المفتاح العمومي، المفتاح العام الثانوي، التبرع المفتاح العام، نسبة التبرع)

كل 15 دقيقة بعد ذلك، يتم إرسال رسالة بينغ تثبت عقدة لا تزال على قيد الحياة.

رسالة: (1K داش المدخلات، التوقيع (باستخدام المفتاح الثانوي)، التوقيع الوقت، إيقاف)

بعد انتهاء صلاحية الوقت المتبقي، ستقوم الشبكة بإزالة عقدة غير نشطة من الشبكة، مما يؤدي إلى عدم استخدام العقدة من قبل العملاء أو المدفوعة. العقد يمكن أيضا بينغ الشبكة باستمرار، ولكن إذا لم يكن لديك منافذها مفتوحة، سيتم في نهاية المطاف أن تكون علامة على أنها غير نشطة ولا تدفع.

يجب أن يكون عملاء جدد يدخلون شبكة داش على بينة من ماسرنوديس النشطة حاليا على الشبكة لتكون قادرة على الاستفادة من خدماتها. حالما ينضمون إلى شبكة شبكة، يتم إرسال أمر إلى أقرانهم يسأل عن قائمة معروفة من ماسرنوديس. يتم استخدام كائن ذاكرة التخزين المؤقت للعملاء لتسجيل ماسترنوديس وحالتها الحالية، لذلك عند إعادة تشغيل العملاء سوف ببساطة تحميل هذا الملف بدلا من طلب قائمة كاملة من ماسترنويدس.

للتأكد من أن كل ماسترنود تدفع انها حصة عادلة من مكافأة كتلة، يجب على الشبكة فرض أن كتل دفع ماسترنويد الصحيح. إذا كان عامل منجم غير متوافق مع يجب رفض كتل من قبل الشبكة، وإلا سيتم تحفيز الغش.

نقترح استراتيجية حيث ماسرنوديس شكل كورمز، حدد ماسترنويد الفوز وتبث رسالتهم. بعد أن تم بث رسائل لتحديد نفس المستفيد المستحق، سيتم تشكيل توافق في الآراء وسوف تكون هناك حاجة إلى كتلة في السؤال لدفع ماسترنود.

عند التعدين على الشبكة، والبرمجيات تجمع (المواقع التي دمج جهود عمال المناجم الفردية) استخدام واجهة أبي ريك للحصول على معلومات حول كيفية إنشاء كتلة. لدفع ماسرنوديس، يجب تمديد هذه الواجهة عن طريق إضافة المدفوع لأمر ثانوي إلى جيتبلوكتمبلات. ثم تنتشر المسابح كتلها الملغومة بنجاح، مع دفع الانقسام فيما بينها و ماسترنود.

ونحن نعتقد أنه من المهم أن يكون تنفيذ معيار أقل ثقة لتحسين خصوصية المستخدمين في العميل المرجعي الذي يوفر درجة عالية من الخصوصية. سوف عملاء آخرين مثل إليكتروم، الروبوت وفون يكون أيضا نفس طبقة عدم الكشف عن هويته تنفيذها مباشرة والاستفادة من ملحقات البروتوكول. وهذا يسمح للمستخدمين تجربة مشتركة إخفاء الأموال باستخدام نظام مفهومة جيدا.

الإرسال المخفي هو نسخة محسنة وممددة من كوينجوان. بالإضافة إلى المفهوم الأساسي ل كوينجوان، ونحن توظيف سلسلة من التحسينات مثل اللامركزية، وعدم الكشف عن هويته قوية باستخدام نهج تسلسل، والطوائف والسلبي في وقت مبكر الاختلاط.

التحدي الأكبر عند تحسين الخصوصية و فونبيليتي من العملة تشفير يفعل ذلك بطريقة لا تحجب بلوكشين بأكمله. في بيتكوين عملات التشفير على أساس، يمكن للمرء أن أقول أي النواتج غير منفقة والتي ليست، وتسمى عادة أوتكسو، والتي تقف على إخراج المعاملات غير المنفق. وهذا يؤدي إلى دفتر الأستاذ العام الذي يسمح لأي مستخدم أن يكون ضامنا لسلامة المعاملات. تم تصميم بروتوكول بيتكوين للعمل دون مشاركة الأطراف الموثوق بها، في غيابها، فمن الأهمية بمكان أن قدرات التدقيق تبقى متاحة بسهولة للمستخدمين من خلال بلوكشين العامة. هدفنا هو تحسين الخصوصية والفطيرة دون أن تفقد هذه العناصر الرئيسية التي نعتقد أن نجعل العملة الناجحة.

من خلال وجود خدمة خلط اللامركزية داخل العملة ونحن كسب القدرة على الحفاظ على العملة نفسها قابلة للتبديل تماما. فالفائدة هي سمة من المال، التي تملي أن تبقى جميع وحدات العملة متساوية. عندما تتلقى المال ضمن العملة، فإنه لا ينبغي أن تأتي مع أي تاريخ من المستخدمين السابقين للعملة أو المستخدمين يجب أن يكون وسيلة سهلة للانفصال عن أنفسهم من هذا التاريخ، وبالتالي الحفاظ على جميع القطع النقدية على قدم المساواة. وفي الوقت نفسه، ينبغي أن يكون أي مستخدم قادرا على العمل كمدقق لضمان السلامة المالية لدفتر الأستاذ العام دون المساس خصوصية الآخرين.

لتحسين فونبيليتي والحفاظ على سلامة بلوكشين العامة، نقترح استخدام في وقت مبكر لا مركزية استراتيجية خلط غير موثوق بها. لتكون فعالة في الحفاظ على العملة قابلة للتبديل، يتم بناء هذه الخدمة مباشرة في العملة، وسهلة الاستخدام وآمنة للمستخدم العادي.

3.1 تتبع كوينجوان بواسطة استراتيجية أمونا المشتركة في تطبيقات بيتكوين القائمة من كوينجوان هو ببساطة دمج المعاملات معا. هذا يعرض المستخدمين لأساليب مختلفة لمتابعة المستخدمين القطع النقدية من خلال هذه المعاملات انضم.

![الشكل 2: مثال معاملة كوينجوين مع 2 مستخدمين[11][12]](images/img04.png)

الشكل 2: على سبيل المثال معاملة كوينجوين مع 2 مستخدمين [11] [12]

في هذه المعاملة، تم إرسال 0.05BTC من خلال خلاط. لتحديد مصدر المال، واحد ببساطة أن تضيف ما يصل القيم على اليمين حتى تطابق واحدة من القيم على اليسار.

تفكيك الصفقة:

- 0.0499 + 0.05940182 + 0.0001(fee) = 0.10940182BTC.

هذا يحصل على أضعافا مضاعفة أكثر صعوبة كما يتم إضافة المزيد من المستخدمين إلى الخلاط. ومع ذلك، يمكن إزالة هذه الجلسات بأثر رجعي بأثر رجعي في أي مرحلة في المستقبل.

في تطبيقات أخرى مقترحة من سوينجوان، فمن الممكن أن المستخدم مجهول المال ثم يرسل في نهاية المطاف التغيير من تلك الصفقة لتبادل أو كيان آخر أن يعرف هوية المستخدمين. هذا يكسر عدم الكشف عن هويته ويسمح للكيان على السير إلى الوراء من خلال تلك المعاملات المستخدمين. نحن نسمي هذا النوع من الهجوم "الربط إلى الأمام":

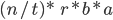

الشکل 3: ربط التوجیه الأمامي

في هذا المثال، أليس مجهول 1.2BTC، الذي يذهب إلى اثنين من النواتج، 1BTC و 0.2BTC. ثم تنفق 0.7BTC من الناتج 1BTC، وتلقي تغيير 0.3BTC. أن 0.3BTC ثم يذهب إلى مصدر محدد، مؤكدا أليس أيضا أنفقت 0.7BTC في الصفقة السابقة.

لتحديد المرسل من الصفقة المجهولة، تبدأ في "تبادل" الصفقة والذهاب إلى الوراء في بلوكشين حتى تحصل على "أليس يرسل 0.7BTC مجهول". كما تبادل، كما تعلمون كان المستخدم الخاص بك الذي اشترى مؤخرا شيئا مجهول، وبالتالي كسر عدم الكشف عن هويته تماما. ونحن نسمي هذا النوع من الهجوم "من خلال تغيير الربط".

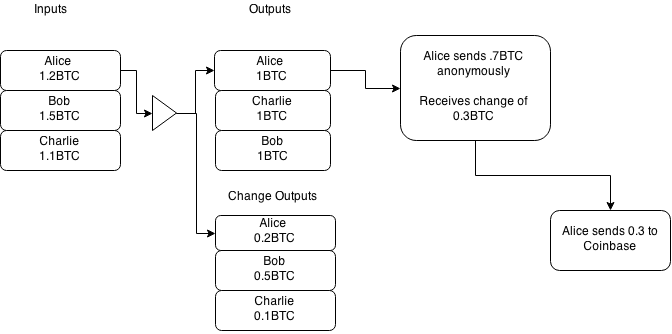

الشكل 4: من خلال تغيير الربط

في المثال الثاني، أليس تشتري 1.2 بتك من سوينباس، ثم مجهول هذا المبلغ إلى الناتج 1BTC. ثم تنفق 1BTC، يتلقى التغيير في كمية 0.3BTC ثم يجمع بين ذلك مع لها 0.2BTC التغيير في وقت سابق.

من خلال الجمع بين التغيير من المعاملة المجهولة (0.3BTC) والتغيير الذي تلقته من معاملة كوينجوان، يمكنك ربط التاريخ بأكمله قبل وبعد، وكسر تماما عدم الكشف عن هويته.

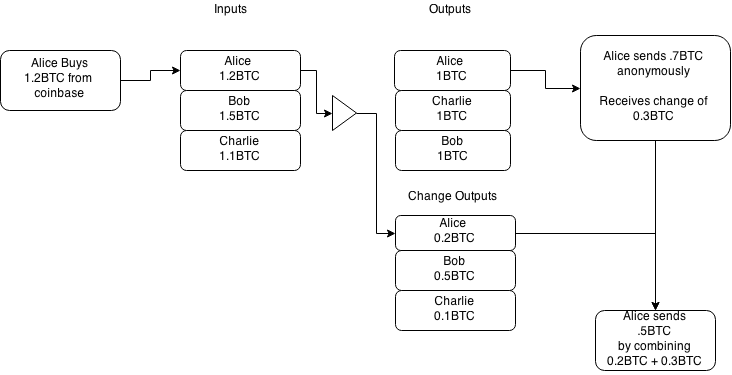

يستخدم الإرسال المظلم حقيقة أن الصفقة يمكن أن تتشكل من قبل أطراف متعددة وجعلت إلى أطراف متعددة لدمج الأموال معا بطريقة لا يمكن أن يكون غير متصل بها بعد ذلك. وبالنظر إلى أن جميع المعاملات داركسند هي الإعداد للمستخدمين لدفع أنفسهم، ونظام آمن للغاية ضد السرقة والمستخدمين النقود تبقى دائما آمنة. حاليا لخلط باستخدام داركسيند يتطلب ثلاثة مشاركين على الأقل.

الشكل 5: ثلاثة مستخدمين تقديم الأموال المقومة في معاملة مشتركة. يدفع المستخدمون أنفسهم مرة أخرى في شكل مخرجات جديدة، والتي يتم ترتيبها عشوائيا.

لتحسين خصوصية النظام ككل نقترح استخدام الطوائف المشتركة من 0.1 داش، 1 داش، 10 داش و 100 داش. في كل جلسة خلط، يجب على جميع المستخدمين تقديم نفس الفئات كما المدخلات والمخرجات. بالإضافة إلى الطوائف، ينبغي إزالة الرسوم من المعاملات ويتم تحميلها بكميات كبيرة في معاملات منفصلة غير متقطعة غير مترابطة.

لمعالجة هجمات دوس المحتملة، نقترح جميع المستخدمين تقديم معاملة كضمانة لحوض السباحة عند الانضمام. سيتم إجراء هذه الصفقة لأنفسهم، وسوف تدفع رسوما عالية على عمال المناجم. في حالة قيام المستخدم بإرسال طلب إلى بركة الخلط، يجب عليه تقديم ضمانات في بداية هذا التبادل. إذا فشل أي مستخدم في أي وقت من التعاون، عن طريق رفض التوقيع على سبيل المثال، سيتم بث عملية الضمان تلقائيا. وهذا سيجعل من المكلفة للقيام بهجوم مستمر على شبكة الخصوصية.

الإرسال المخفي يقتصر على 1،000 داش لكل جلسة ويتطلب جلسات متعددة لكشف مجهولة كميات كبيرة من المال. لجعل تجربة المستخدم سهلة وجعل الهجمات توقيت صعبة للغاية، داركسند يعمل في وضع السلبي. على فترات محددة، سوف يطلب عميل المستخدم للانضمام مع عملاء آخرين عبر ماسرنود. عند الدخول إلى ماسرنود، يتم نشر كائن طابور في جميع أنحاء الشبكة بالتفصيل الطوائف التي يبحث المستخدم لإخفاء الهوية، ولكن لا توجد معلومات التي يمكن استخدامها لتحديد المستخدم.

ويمكن اعتبار كل جلسة الإرسال المخفي حدثا مستقلا يزيد من عدم الكشف عن هويته لأموال المستخدم. ومع ذلك تقتصر كل جلسة على ثلاثة عملاء، وبالتالي فإن المراقب لديه واحد في كل فرصة ثلاثة لتكون قادرة على متابعة الصفقة. ولزيادة نوعية عدم الكشف عن هويتها، يتم استخدام نهج التسلسل، الذي يتم إرسال الأموال من خلال ماسترنود متعددة، واحدا تلو الآخر.

| عمق السلسلة | المستخدمين المحتملين

|

|---|---|

| 2 | 9 |

| 4 | 81 |

| 8 | 6561 |

الجدول 2. عدد المستخدمين الذين يمكن أن يشاركوا في جلسات خلط.

كما يتم دمج المعاملات، ماسترنوديس يمكن أن "سنوب" على أموال المستخدمين لأنها تمر من خلال. هذا لا يعتبر قيدا خطيرا بسبب متطلبات ماسترنود لعقد 1000 داش وحقيقة أن المستخدمين استخدام ماسنوديس العشوائية التي يختارون لاستضافة انضمامهم. ويمكن حساب احتمال اتباع معاملة في جميع مراحل الحدث المتسلسل على النحو التالي:

| المهاجم تسيطر ماسترنوديس / مجموع ماسترنوديس | عمق السلسلة | احتمال النجاح

|

داش مطلوبة |

|---|---|---|---|

| 10/1010 | 2 | 9.80e-05 | 10،000 داش |

| 10/1010 | 4 | 9.60e-09 | 10،000 داش |

| 10/1010 | 8 | 9.51e-11 | 10،000 داش |

| 100/1100 | 2 | 8.26e-03 | 100،000 داش |

| 100/1100 | 4 | 6.83e-05 | 100،000 داش |

| 100/1100 | 8 | 4.66e-09 | 100،000 داش |

| 1000/2000 | 2 | 25٪ | 1،000،000 داش |

| 1000/2000 | 4 | 6.25٪ | 1،000،000 داش |

| 1000/2000 | 8 | 0.39٪ | 1،000،000 داش |

| 2000/3000 | 2 | 44.4٪ | 2،000،000 داش |

| 2000/3000 | 4 | 19.75٪ | 2،000،000 داش |

| 2000/3000 | 8 | 3.90٪ | 2،000،000 داش |

الجدول 3. احتمال اتباع معاملة الإرسال المخفي على الشبكة نظرا للمهاجم يتحكم العقد.

أين:

n هو العدد الإجمالي للعقد التي يسيطر عليها المهاجم

t هو إجمالي عدد ماسرنوديس في الشبكة

r هو عمق السلسلة

اختيار ماسرنوديس عشوائي.

وبالنظر إلى محدودية العرض من داش (5.3 مليون في وقت كتابة هذا التقرير، أبريل 2015) وانخفاض السيولة المتاحة في السوق، يصبح من المستحيل تحقيق عدد كبير بما فيه الكفاية من ماسنوديس لتحقيق النجاح في مثل هذا الهجوم.

ومن شأن توسيع النظام عن طريق تعميق ماسترنوديس إلى المعاملات الجارية على عقدة بهم أن يعزز أيضا إلى حد كبير أمن النظام.

في القسم 3.4 نحن تصف احتمالات اتباع معاملة واحدة من خلال جلسات متعددة من خلط داركسند. ويمكن أيضا معالجة ذلك من قبل ماسنوديس المسببة للعمى، حتى لا يتمكنوا من معرفة أي المدخلات / المخرجات تنتمي للمستخدمين. وللقيام بذلك، نقترح نظام مرحل بسيط يمكن للمستخدمين استخدامه لحماية هويتهم.

بدلا من المستخدم تقديم المدخلات والمخرجات مباشرة في التجمع، وسوف اختيار ماسرنود عشوائي من الشبكة، وطلب أن يرحل المدخلات / المخرجات / التوقيعات إلى ماسترنود الهدف. وهذا يعني أن ماسرنود سوف يتلقى مجموعات من المدخلات / المخرجات و مجموعات من التواقيع. كل مجموعة ينتمي إلى واحد من المستخدمين، ولكن ماسترنود لا يمكن أن تعرف الذي ينتمي إليها.

من خلال الاستفادة من كورومز ماسترنويد، يمكن للمستخدمين إرسال واستقبال المعاملات لا رجعة فيه الفورية. بمجرد أن يتم تكوين النصاب، يتم تأمين مدخلات المعاملة لتكون قابلة للإنفاق فقط في معاملة محددة، يستغرق قفل المعاملة حوالي أربع ثوان ليتم تعيينها حاليا على الشبكة. إذا تم التوصل إلى توافق في الآراء على قفل من قبل شبكة ماسترنود، سيتم رفض جميع المعاملات المتضاربة أو كتل متضاربة بعد ذلك، إلا إذا كانت مطابقة معرف المعاملة الدقيق للقفل في المكان.

وهذا سيسمح للبائعين باستخدام الأجهزة النقالة بدلا من أنظمة نقاط البيع التقليدية للتجارة العالمية الحقيقية والمستخدمين لتسوية المعاملات التجارية غير المباشرة وجها لوجه كما هو الحال مع النقد التقليدي. ويتم ذلك بدون سلطة مركزية. ويمكن الاطلاع على نظرة شاملة على هذه الميزة في ورقة الإرسال الفوري البيضاء [9].

X11 هو خوارزمية التجزئة المستخدمة على نطاق واسع، والذي يأخذ نهجا مختلفا، والمعروفة باسم تسلق الخوارزمية. x11 يتكون من جميع المتسابقين 11 SHA3 [13]، ويحسب كل تجزئة ثم تقدم إلى الخوارزمية التالية في السلسلة. من خلال استخدام خوارزميات متعددة، احتمال أن يتم إنشاء أسيك للعملة هو الحد الأدنى حتى جزء لاحق من دورة حياة.

في دورة حياة بيتكوين، بدأ التعدين مع الهواة الذين استخدموا وحدات المعالجة المركزية (بو) للتخلص من العملة، ثم بعد وقت قصير من إنشاء وحدات معالجة الرسومات (غبوس)، والتي حلت محل وحدات المعالجة المركزية بسرعة. بعد سنوات من دورة غبو، تم إنشاء أسيك أو الدوائر المتكاملة التطبيق محددة، والتي حلت محل بسرعة وحدات معالجة الرسومات.

نظرا لتعقيد وحجم يموت المطلوبة لإنشاء أسيك للتعدين x11، ونحن نتوقع أن يستغرق وقتا أطول بكثير مما كان عليه في بيتكوين، مما يسمح للهواة للمشاركة في التعدين لفترة أطول من الزمن. ونحن نعتقد أن هذا مهم للغاية لتوزيع جيد ونمو عملات الرقمية.

فائدة أخرى من نهج تجزئة التسلسل هو وحدات المعالجة المركزية الراقية تعطي عائد متوسط مماثل لتلك التي غبو. كما تم الإبلاغ عن وحدات معالجة الرسومات لتشغيل برودة 30-50٪، مع قوة أقل من خوارزمية سكريبت المستخدمة من قبل معظم العملات التشفير الحالية.

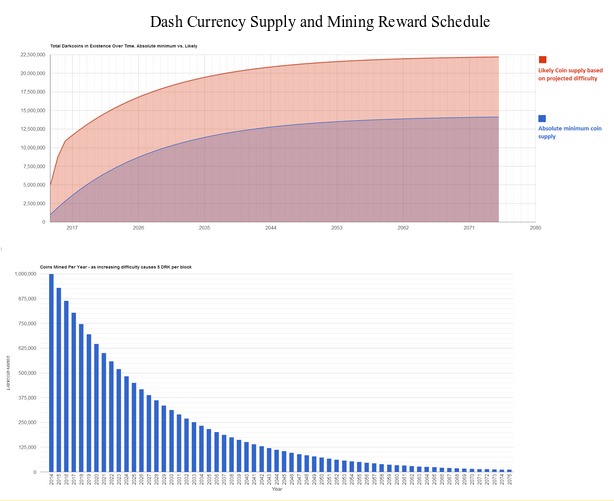

وهناك نهج مختلف للحد من تضخم التعدين في داش، وذلك باستخدام تخفيض بنسبة 7٪ من العرض سنويا. ويتم ذلك بدلا من التخفيض بمقدار النصف من العملات الأخرى. وبالإضافة إلى ذلك العرض يرتبط كل كتلة مباشرة إلى كمية من عمال المناجم على الشبكة؛ المزيد من عمال المناجم يؤدي إلى مكافآت التعدين أقل.

إنتاج داش ومن المقرر أن تستمر على مدار هذا القرن وعلى المقبل، طحن ببطء إلى أسفل حتى نهاية العام 2150 تقريبا، وسوف يتوقف الإنتاج.

الشكل 6: جدول مكافأة التعدين

تقدم هذه الورقة مفاهيم مختلفة لتحسين تصميم بيتكوين مما أدى إلى تحسين الخصوصية والفائدة للمستخدم العادي، وتقلب الأسعار أقل وانتشار أسرع للرسائل في جميع أنحاء الشبكة. ويتم تحقيق ذلك عن طريق استخدام نموذج محفز من مستويين، بدلا من نموذج المستوى الواحد القائم في عملات تشفير أخرى مثل بيتكوين. من خلال الاستفادة من هذا التصميم شبكة بديلة يصبح من الممكن لإضافة العديد من أنواع الخدمات مثل خلط اللامركزية من القطع النقدية والمعاملات الفورية والأوامر اللامركزية باستخدام كورمز مودرنود.

- A peer-to-peer electronic cash system (2008)

- http://eprints.qut.edu.au/69169/1/Boyen_accepted_draft.pdf

- https://www.cryptocoinsnews.com/3-solutions-instant-bitcoin-confirmations/

- http://research.microsoft.com/pubs/156072/bitcoin.pdf

- http://www0.cs.ucl.ac.uk/staff/s.meiklejohn/files/imc13.pdf

- https://getaddr.bitnodes.io/nodes/incentive/

- https://medium.com/zapchain-magazine/why-don-t-people-run-bitcoin-nodes-anymore-d4da0b45aae5

- https://dashninja.pl/

- https://www.dash.org/wp-content/uploads/2014/09/InstantTX.pdf

- https://github.com/dashpay/dash/blob/master/src/Masternode-pos.cpp

- https://blockchain.info/tx/4eb3b2f9fe597d0aef6e43b58bbaa7b8fb727e645fa89f922952f3e57ee6d603

- https://blockchain.info/tx/1694122b34c8543d01ad422ce600d59f8d8fde495ac9ddd894edc7139aed7617

- http://en.wikipedia.org/wiki/NIST_hash_function_competition#Finalists

- http://www.tik.ee.ethz.ch/file/49318d3f56c1d525aabf7fda78b23fc0/P2P2013_041.pdf