INDICE

| Italia | |

|---|---|

| Elenchi Telefonici | |

| Agcom | Anagrafica della/le società esercente/i l'attività di call center |

| Pagine Bianche |

| Stranieri |

|---|

| Truecaller |

| Sync.me |

| Infobel |

| Webmii |

| National Cellular Directory |

| Annuario 118712 Francia |

| Spokeo |

| Phone Books |

| This Number |

| Phoneinfoga |

Copertura Rete

| ITALIA | USA | Inghiterra |

|---|---|---|

| LTE ITALY - Mappa Antenne 4G | Antenna Search | MASTDATA |

| OpenCelliD | ||

| MLS - Overview | ||

| Unwired Labs Location API | ||

| CellMapper | ||

| Infrapedia - Global Internet Infrastructure Map | ||

| NPERF |

International Mobile Equipment Identity

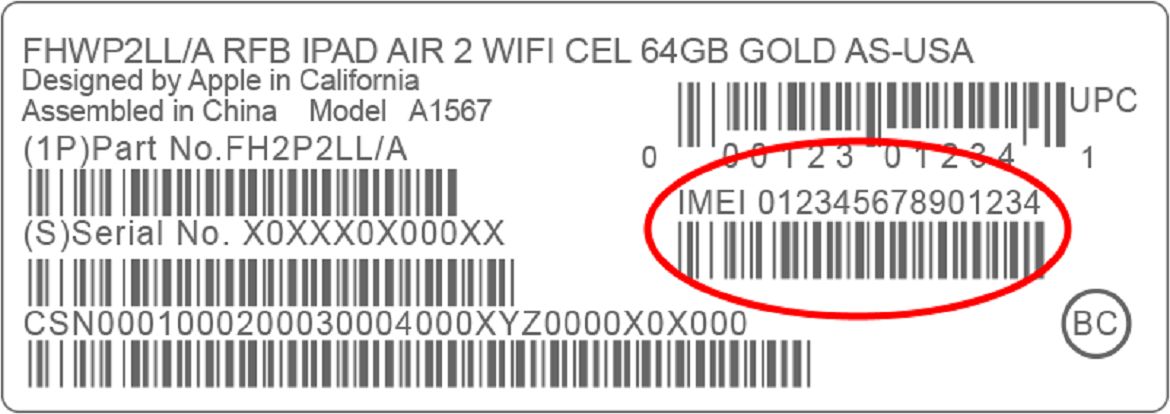

L'IMEI si può visualizzare digitando *#06#, ovvero il comando AT + CGSN.

"Oppure nel retro nella scatola del telefono oppure dietro la batteria dello stesso"

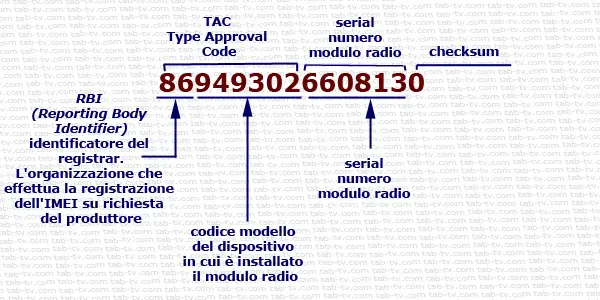

È composto da 15 cifre, suddiviso in 4 parti:

AAAAAA BB CCCCCC D

dove:

- AAAAAA rappresenta il TAC (Type Approval Code) che identifica la casa costruttrice e il modello del telefonino;

- BB rappresenta il FAC (Final Assembly Code) che identifica il luogo di costruzione o di assemblaggio del prodotto;

- CCCCCC indica il numero di serie del cellulare;

- D viene definita SP (Spare) o CD (Check digit) ed è una cifra riservata di controllo che verifica la correttezza del codice IMEI, calcolato con la formula di Luhn.

La sigla TAC, inoltre, ha cambiato significato ed è divenuto acronimo di Type Allocation Code.

Alcuni numeri IMEI hanno 16 cifre; l'ultima parte di due cifre, detta SV (Software Version), indica la versione del firmware dell'apparecchio, mentre la cifra spare è rimossa.

Fonte:

https://it.wikipedia.org/wiki/International_Mobile_Equipment_Identity

| SNDeepInfo | IMEI tools | Nobbi | IMEI.info |

|---|---|---|---|

| CONTROLLO IMEI | Telefono sotto controllo | Analisi dei numeri IMEI |

Esportazione Chat

| Analisi | Ricerca Gruppi | Altri Strumenti |

|---|---|---|

| Chat Visualizer | Whatsgrouplink | Watools |

| WhatsAnalyze |

Esportazione Chat Telegram

| Ricerca Gruppi | |||

|---|---|---|---|

| telegramdb | Telegram Search Engine | Global Telegram Database | TGStat - Catalogo canali e gruppi Telegram |

| Telegago | SocialFinder | lyzem.com | Telegram Channels |

| Gsmarena | Catalogo e specifiche dei smartphone |

|---|---|

| Mobile Phone Museum | Collezione storica dei telefoni cellulari e Smartphone |

| Cruscotto | Android Secure Coding Standard |

| HardReset | Cancellare tutti i dati sul tuo dispositivo |

| DoubleBlak Digital Forensics | |

| 3uTools - IOS | Recupero delle informazioni sul disposiitvo e dei contenuti |

| ADBGui - Android ADB | Sideload, netstats e info utili |

|

|

|

|

|

|---|---|---|---|---|

| Anroid | Apple Iphone | Windows | Linux Phone | Altri Device |

Attrezzatura Utile

| Tappettino | Set Cacciaviti |

|---|

Il tutto è puramente indicativo*

| GitHub - Scrcpy | **- Questa applicazione fornisce la visualizzazione e il controllo dei dispositivi Android collegati tramite USB o tramite TCP/IP. Non richiede alcun accesso come root. Funziona su GNU/Linux, Windows e macOS. |

|---|---|

| GitHub - Andriller CE | Software con una raccolta di strumenti forensi per smartphone |

| GitHub - ALEAPP | Android registra eventi e protobuf parser |

| GitHub - MEAT | MEAT - Mobile Evidence Acquisition Toolkit |

| GitHub - AvillaForensics | Strumento gratuito di analisi forense mobile Avilla Forensics |

| GitHub - Mobile Verification Toolkit | |

| GitHub - ashishb / Android-Security-Awesome | Una raccolta di risorse relative alla sicurezza Android |

- Qualsiasi strumento inserito, può essere usato sia per fini professionali che per fini didattici. Ai fini professionali si consiglia l'uso di strumenti idonei per evitare qualisasi forma di tracciamento (Ambiente virtualizzato etc) e di seguire le varie Best pratics. Per realizzare un ambiente virtuale seguire questi repository:

| DataProtection - Rendersi Anonimi nel Web | DistroForensics |

|---|