-

Notifications

You must be signed in to change notification settings - Fork 292

New issue

Have a question about this project? Sign up for a free GitHub account to open an issue and contact its maintainers and the community.

By clicking “Sign up for GitHub”, you agree to our terms of service and privacy statement. We’ll occasionally send you account related emails.

Already on GitHub? Sign in to your account

无法显示路由信息 #239

Comments

|

可能是你网络中防火墙的问题 |

|

你是在什么环境下运行的 |

|

我的系统是Arch Linux,然后用的是AUR上的这个包nexttrace 我电脑上用Nftables配了一个TProxy的透明代理。我尝试过把透明代理的规则删掉,但还是没办法显示出中间的路由信息。 |

|

建议抓一下包 |

|

顺便附上我的Nftables的规则 |

|

大概看了一下, |

|

大概是你的nft哪里配的有问题 |

Sign up for free

to join this conversation on GitHub.

Already have an account?

Sign in to comment

本项目是基于Linux/macOS的,请确认您遇到的问题是否在Linux或macOS上存在。

是

你正在使用哪个版本的 nexttrace?

Linux build from source

你看到的异常现象是什么?

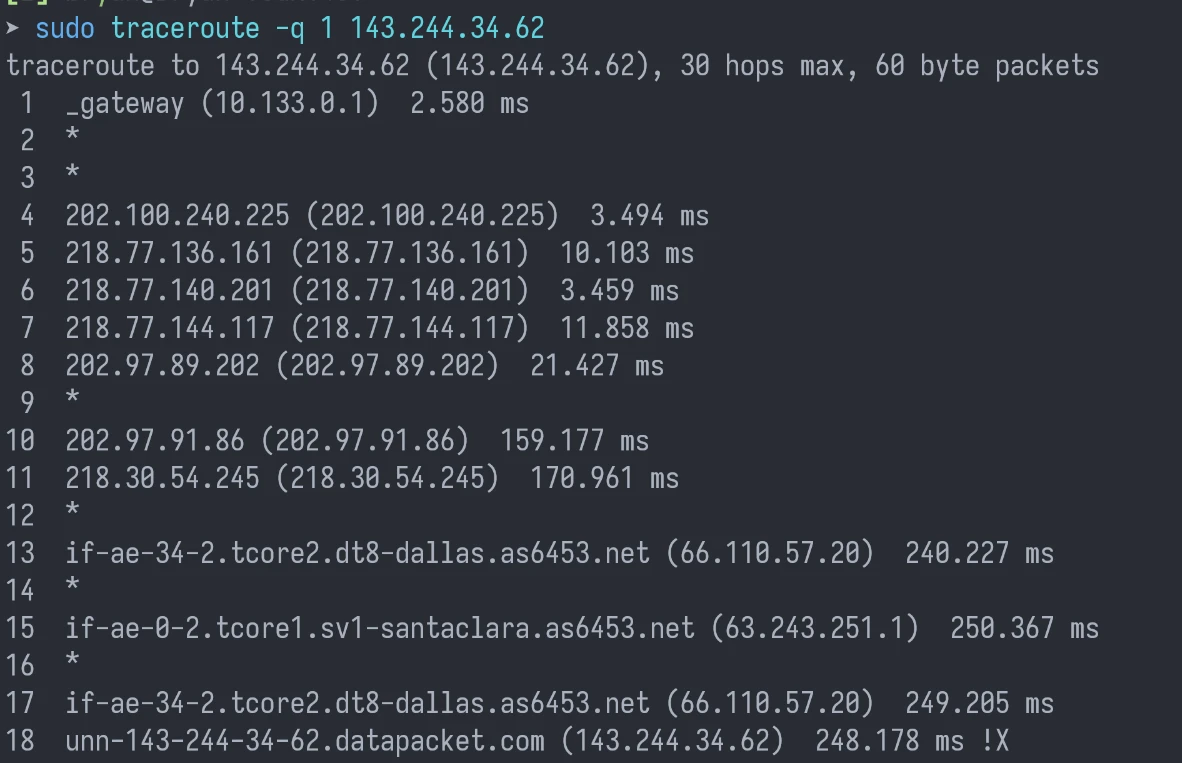

除了开始的节点和结束节点,其他节点的路由信息无法显示

你期待看到的正常表现是怎样的?

正常显示路由信息

请附上你的命令

然后选IPv4地址

请附上出错时软件输出的错误信息

无错误输出

是否查询过本仓库wiki有没有类似错误

The text was updated successfully, but these errors were encountered: